2017年06月27日

MITテクノロジーレビュー

拡大するサイバー犯罪で求められるIoTのセキュリティ

2017年5月12日に発生した「ワナクライ(WannaCry)」と呼ばれる地球規模のランサムウェア攻撃は、150カ国でおよそ20万台のコンピューターに被害を与えた。種々のコンピューターウイルスの中でも、近年、ランサムウェアによるサイバー犯罪が増加している理由は明白だ。手っ取り早く現金を手に入れられるからだ。

過去のランサムウェア攻撃では、サンフランシスコ公共交通システムの一部とロサンゼルスの病院のシステムが機能停止に陥り、ロサンゼルスの病院は再びシステムにアクセスできるようにするために、攻撃を仕掛けた犯罪集団に1万7000ドルを支払っている。ワナクライによる攻撃でも、犯罪集団は5月15日時点で5万5000ドルを上回る額のビットコインを得たと見られている。(1)

サイバー犯罪による被害を食い止める手段の第一歩は、OSやソフトウェアのセキュリティホールを塞ぐことだ。ワナクライによる攻撃もWindowsのセキュリティホールを突かれたが、セキュリティ・アップデートが施されていたコンピューターに関しては攻撃を受けていない。しかし、サイバー攻撃を行う犯罪集団は、さまざまな方法でプログラムの脆弱性を見つけ出す。ワナクライによる攻撃では、ハッカー集団「シャドウ・ブローカーズ」が米国国家情報局(NSA)から盗み出したWindowsの脆弱性情報が利用されたと見られている。マイクロソフトのブラッド・スミス社長兼CLO(最高法務責任者)は今回の事件の責任は米国政府にもあると述べ、発見した脆弱性を公表しない政府の対応を批判した。(2)

ボットによる防御の自動化も

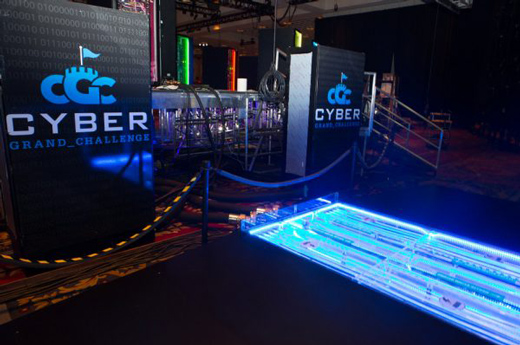

ハッカーはソフトウェアの潜在的な脆弱性を自動的に分析するツールを使い、機械的にセキュリティホールを探し出す。一方で、ソフトウェアメーカーがセキュリティの欠陥を修復するパッチの開発と展開作業は手作業だ。そこで、コンピューターが自動的にセキュリティ上の欠陥を発見して検証し、それを修正するソフトウェアを自ら創出することを促す試みもある。2016年8月にラスベガスにあるカジノのダンスホールで開催されたコンテスト「サイバー・グランド・チャレンジ」では、ステージ上の複数のコンピューターが何時間もかけて他のコンピューター上で実行されているソフトウェアを攻撃し、自らも他のコンピューターからの攻撃を防御していた。

コンテストは米国国防総省の国防先端研究計画局(DARPA)が主催し、7つに分かれたチームの各コンピューターで、セキュリティ上の欠陥が仕込まれたプログラムが実行された。コンピューターは自チームのプログラムの欠陥を修復しつつ他のチームのプログラムを精査し、未修正の脆弱性を発見することでポイントを獲得する。大会に参加したマイクロソフト・リサーチのピーター・リー副社長は「自動的にセキュリティ上の欠陥を修正できれば、ソフトウェア企業はより安全に製品が提供できます」と述べている。(3)